Основы современных технологий защиты информации

Технологии защиты информации представляют собой комплекс методов и средств, направленных на обеспечение конфиденциальности, целостности и доступности данных в цифровой среде. Технологии защиты информации стремительно развиваются, учитывая растущие угрозы и сложность ИТ-систем. В основе каждой системы безопасности лежат ключевые принципы: предотвращение несанкционированного доступа, сохранение данных от искажения и обеспечение непрерывного доступа для уполномоченных пользователей.

Сегодня информационная безопасность включает множество уровней и компонентов: от физической защиты серверов до сложных алгоритмов криптографии. Важным аспектом является создание многоуровневой системы, которая сможет эффективно сопротивляться разнообразным видам атак, начиная от вирусных программ и заканчивая атаками социальной инженерии.

Сегодняшние технологии часто интегрируются с автоматизированными средствами мониторинга и анализа событий безопасности, что позволяет быстро выявлять и реагировать на инциденты. Наряду с техническими решениями большое внимание уделяется обучению пользователей и разработке регламентов безопасности. Такой комплексный подход обеспечивает устойчивую защиту информации в условиях постоянно меняющихся угроз.

Криптографические методы и их роль в безопасности данных

Криптография является фундаментальной составляющей современных технологий защиты информации. Её основное предназначение заключается в преобразовании данных таким образом, чтобы без правильного ключа их было невозможно прочитать или изменить. Это обеспечивает конфиденциальность и защиту от подделок.

Существует множество криптографических алгоритмов, включая симметричное и асимметричное шифрование, а также хэширование и цифровые подписи. Симметричные алгоритмы используют один ключ для шифрования и расшифровки, что требует надежного способа его передачи. Асимметричные методы решают эту проблему, используя пару ключей — открытый и закрытый.

Использование цифровых подписей позволяет не только подтвердить авторство данных, но и обеспечить их целостность. Криптографические протоколы применяются в различных сферах, таких как электронная коммерция, онлайн-банкинг, защищённая передача сообщений и хранение персональных данных.

Без грамотного применения криптографии невозможно обеспечить полноценную информационную безопасность в современном мире, где атаки становятся все более изощренными.

Средства предотвращения несанкционированного доступа

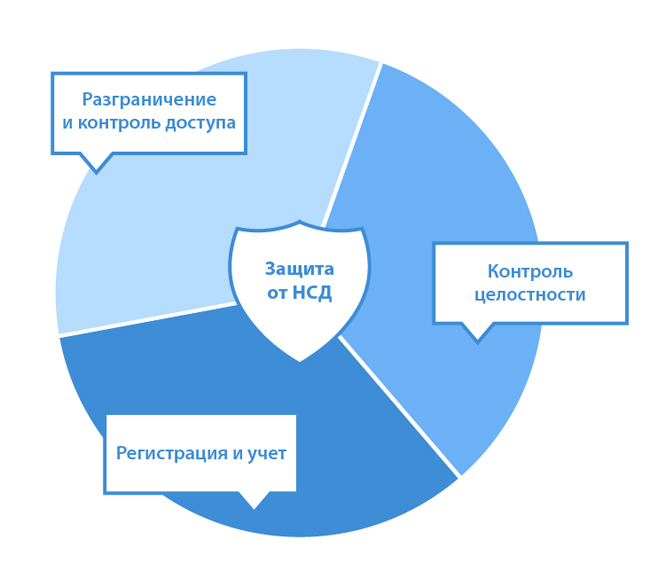

Защита информации невозможна без эффективных средств контроля доступа. Они служат для ограничения входа в систему или на определённые ресурсы только авторизованным лицам. Основные методы включают аутентификацию, авторизацию и аудит действий пользователей.

Аутентификация — процесс подтверждения личности пользователя, который может быть реализован с помощью паролей, биометрических данных, токенов или многофакторной аутентификации. Последняя значительно повышает уровень безопасности, поскольку требует несколько независимых доказательств личности.

Авторизация определяет, к каким ресурсам и операциям имеет право доступа конкретный пользователь. Хорошо настроенная система прав доступа минимизирует риски ошибок и злоупотреблений.

Наряду с этим, аудит и мониторинг действий позволяют своевременно обнаруживать подозрительную активность и реагировать на возможные попытки взлома. Таким образом, комплексный подход к контролю доступа является ключевым элементом обеспечения информационной безопасности.

Современные вызовы и тенденции в области защиты информации

Информационная безопасность постоянно сталкивается с новыми вызовами, связанными с развитием технологий и изменениями в поведении пользователей. Среди этих вызовов — рост числа кибератак, усложнение их методов и увеличение объёма обрабатываемых данных.

Сегодня особое внимание уделяется защите данных в облачных сервисах, Интернете вещей и мобильных устройствах, которые становятся всё более популярными. Эти платформы требуют специфических решений, способных учитывать особенности распределенной инфраструктуры и разнообразия используемых устройств.

Также важным направлением является использование искусственного интеллекта и машинного обучения для анализа угроз и автоматизации защиты. Эти технологии позволяют обнаруживать аномалии и предсказывать возможные инциденты с высокой степенью точности.

В будущем система защиты информации будет строиться на интеграции традиционных методов и новых инновационных подходов, обеспечивая максимальный уровень безопасности в постоянно меняющемся цифровом мире.

- Постоянное совершенствование инструментов защиты и адаптация к новым угрозам — залог успешной информационной безопасности.